نظرة ساحرة على هجمات تطبيقات الويب: حين يصبح الأمن درعًا رقميًا!

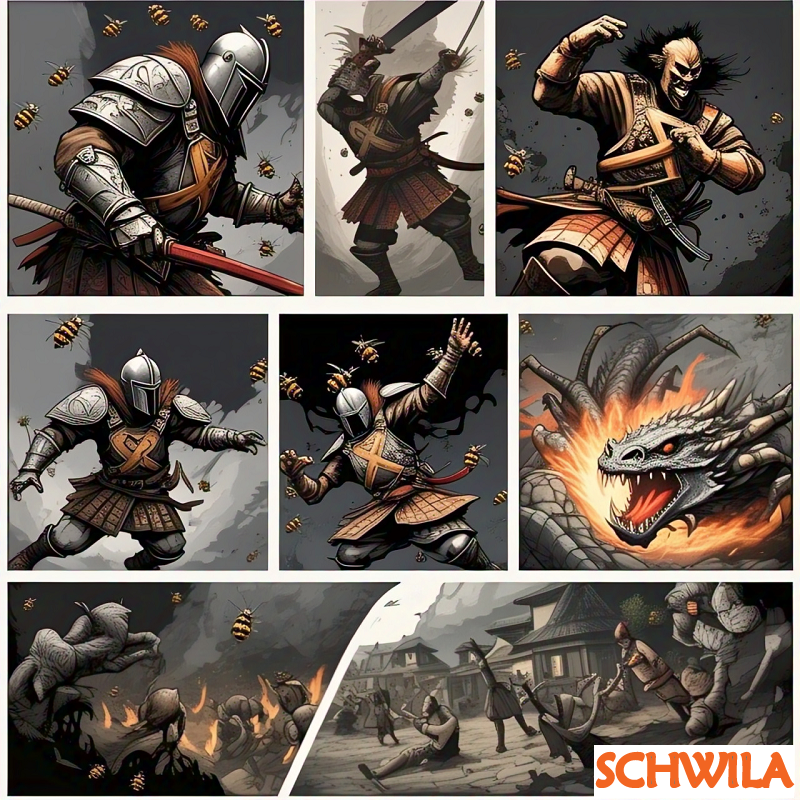

في عالم الإنترنت، تطبيقات الويب أشبه بممالك رقمية مترامية الأطراف، حيث تتدفق البيانات كأنهار ذهبية، ويتواصل المستخدمون بسلاسة داخل قلاع افتراضية محصنة. لكن كما أن لكل مملكة أعداؤها، تواجه تطبيقات الويب جيشًا من الهجمات المتطورة التي تسعى لكسر أسوار الحماية وسرقة كنوز المعلومات. فما هي هذه الهجمات؟ وكيف نحمي حصوننا الرقمية من الغزو؟

👑 أخطر الهجمات الرقمية: وجوه الشر في عالم التطبيقات

🗡 1. هجمات SQL Injection – الهجوم عبر أبواب سرية!

تخيل أن المهاجم يجد بابًا مخفيًا داخل القلعة، فيدخل أوامر خبيثة إلى قاعدة بيانات التطبيق، ليستولي على المعلومات أو يعبث بها دون أن يشعر أحد!

🔥 2. هجمات XSS – نيران خبيثة تشتعل بين الصفحات!

العدو هنا لا يدخل عبر الأبواب، بل يزرع نيرانه في الصفحات نفسها، حيث يُحقن كود جافا سكريبت ضار ليتم تنفيذه في متصفحات المستخدمين الأبرياء.

🎭 3. التصيد الاحتيالي (Phishing) – الخداع في أبهى صوره!

يتنكر المهاجم كحارس نبيل، يرسل روابط تبدو مألوفة للمستخدمين، لكنها في الحقيقة أفخاخٌ تسرق كلمات المرور والمعلومات الحساسة.

💣 4. هجمات RCE – تفجير القلعة من الداخل!

هنا يتمكن المهاجم من تنفيذ أكواد ضارة داخل الخادم، ما يمنحه السيطرة المطلقة ويحول التطبيق إلى أرضٍ محتلة.

🌊 5. هجمات DoS وDDoS – الطوفان الرقمي!

عندما تنهال ملايين الطلبات على التطبيق دفعة واحدة، يصبح كأنه تحت حصار رقمي، ما يؤدي إلى بطء شديد أو حتى انهيار كامل للخدمة.

🛡 كيف نحمي قلاعنا الرقمية من الانهيار؟

🔹 تحصين المدخلات لمنع الاختراق عبر SQL Injection.

🔹 إشعال مصابيح الأمان لمنع هجمات XSS.

🔹 استخدام دروع التشفير لحماية المعلومات الحساسة.

🔹 تحديث الأنظمة باستمرار لسد الثغرات قبل أن تصبح بوابات للغزاة!

أضف تعليقاً

يجب أنت تكون مسجل الدخول لتضيف تعليقاً.