كيف يحمي بياناتك أثناء نقلها عبر الشبكات؟

✳️ مقدمة

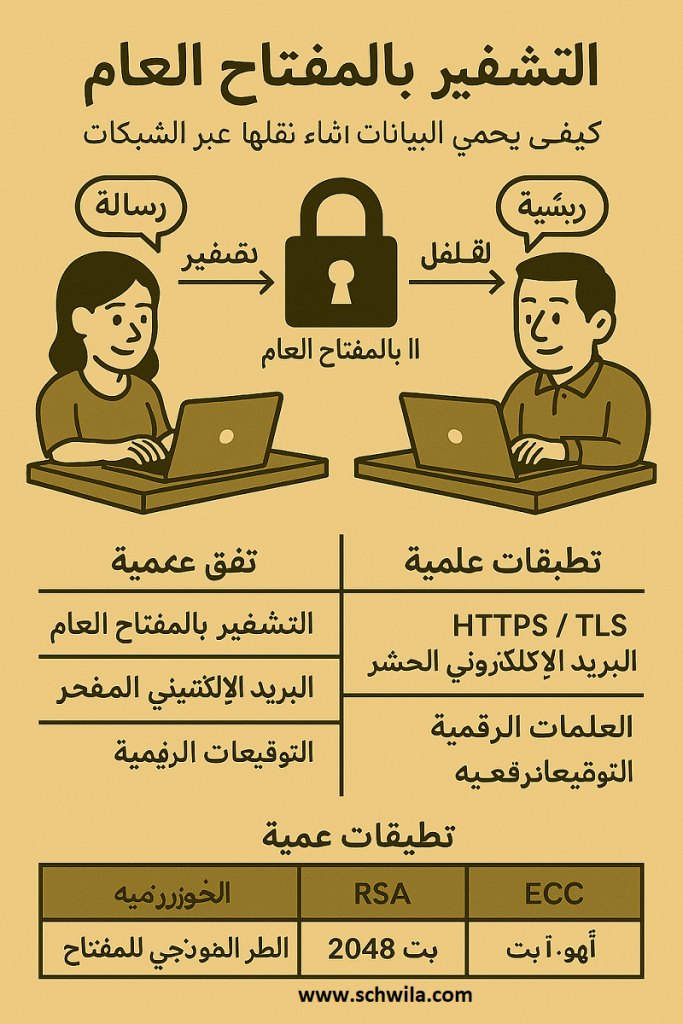

في عالم رقمي يعج بالتهديدات السيبرانية، أصبح تأمين البيانات أثناء انتقالها عبر الشبكات أمرًا بالغ الأهمية. من هنا، برز التشفير بالمفتاح العام (Public Key Encryption) كأحد أعمدة الأمان الرقمي. لكن كيف تعمل هذه التقنية؟ ولماذا تُعد حجر الأساس في بروتوكولات مثل HTTPS وTLS؟ هذا ما سنكتشفه في هذا الدليل المبسط.

⚙️ ما هو التشفير بالمفتاح العام؟

التشفير بالمفتاح العام، المعروف أيضًا باسم التشفير غير المتماثل (Asymmetric Encryption)، هو نظام تشفير يستخدم زوجًا من المفاتيح:

- المفتاح العام (Public Key): يُستخدم لتشفير البيانات، ويمكن مشاركته علنًا.

- المفتاح الخاص (Private Key): يُستخدم لفك التشفير، ويجب أن يبقى سريًا.

> وفقًا لـ Wikipedia، تعتمد هذه التقنية على مفاهيم رياضية تُعرف بـ “الدوال أحادية الاتجاه”، مما يجعل من السهل التشفير باستخدام المفتاح العام، ولكن من شبه المستحيل فك التشفير دون المفتاح الخاص.

🧠 مثال تعليمي حي

تخيل أن “سارة” تريد إرسال رسالة مشفرة إلى “علي”:

- يحصل سارة على المفتاح العام لعلي.

- تُشفّر الرسالة باستخدام هذا المفتاح.

- يَستلم علي الرسالة ويستخدم مفتاحه الخاص لفك التشفير.

حتى لو اعترض أحدهم الرسالة، فلن يستطيع قراءتها بدون المفتاح الخاص لعلي.

🧩 مقارنة بين التشفير المتماثل وغير المتماثل

| المعيار | التشفير المتماثل (AES) | التشفير غير المتماثل (RSA, ECC) |

|---|---|---|

| عدد المفاتيح | مفتاح واحد | مفتاحان (عام وخاص) |

| السرعة | أسرع | أبطأ نسبيًا |

| الأمان في التوزيع | يتطلب قناة آمنة | لا حاجة لقناة آمنة |

| الاستخدامات الشائعة | تشفير البيانات محليًا | تبادل المفاتيح، التوقيع الرقمي |

> كما توضح Cloudflare، يُستخدم التشفير غير المتماثل غالبًا لتأمين تبادل المفاتيح، ثم يُستخدم التشفير المتماثل لتشفير البيانات الفعلية، في ما يُعرف بـ “النظام الهجين”.

🔐 كيف يحمي التشفير بالمفتاح العام البيانات أثناء النقل؟

عند زيارة موقع ويب آمن (HTTPS)، يحدث التالي:

- المتصفح يحصل على شهادة SSL تحتوي على المفتاح العام للخادم.

- يُستخدم المفتاح العام لتشفير “مفتاح الجلسة” (Session Key).

- الخادم يفك التشفير باستخدام مفتاحه الخاص.

- يتم استخدام مفتاح الجلسة لتشفير البيانات باستخدام AES (تشفير متماثل).

> وفقًا لـ GeeksforGeeks، هذه العملية تضمن أن البيانات لا يمكن قراءتها إلا من قبل الخادم المقصود، حتى لو تم اعتراضها.

🛠️ استخدامات التشفير بالمفتاح العام

| المجال | الاستخدام الرئيسي |

|---|---|

| HTTPS / TLS | تأمين الاتصال بين المتصفح والخادم |

| البريد الإلكتروني المشفر | مثل PGP وS/MIME |

| العملات الرقمية | تأمين المحافظ والمعاملات |

| التوقيعات الرقمية | التحقق من هوية المرسل وسلامة البيانات |

| المصادقة الثنائية | توليد رموز تحقق باستخدام مفاتيح خاصة |

🔍 أشهر خوارزميات التشفير بالمفتاح العام

| الخوارزمية | الطول النموذجي للمفتاح | الأمان الحالي | الاستخدامات |

|---|---|---|---|

| RSA | 2048–4096 بت | قوي | SSL، التوقيعات |

| ECC | 256–521 بت | أقوى مقابل حجم أقل | العملات الرقمية، الأجهزة المحمولة |

| ElGamal | متغير | جيد | التشفير الهجين |

> بحسب Fortinet، تُستخدم هذه الخوارزميات ضمن بنية تُعرف بـ “البنية التحتية للمفتاح العام (PKI)”، والتي تُعد العمود الفقري للأمان على الإنترنت.

⚠️ التحديات والقيود

- الأداء: أبطأ من التشفير المتماثل، خاصة مع البيانات الكبيرة.

- إدارة المفاتيح: يتطلب نظامًا موثوقًا لتوزيع وتخزين المفاتيح.

- الحوسبة الكمية: قد تُهدد بعض الخوارزميات مثل RSA في المستقبل.

❓ أسئلة شائعة

🔸 هل يمكن لأي شخص استخدام المفتاح العام؟ نعم، لكن لا يمكنه فك التشفير دون المفتاح الخاص.

🔸 هل التشفير بالمفتاح العام كافٍ وحده؟ غالبًا ما يُستخدم مع التشفير المتماثل في أنظمة هجينة لتحقيق أفضل أداء وأمان.

🔸 هل ECC أفضل من RSA؟ نعم، ECC يوفر نفس الأمان بحجم مفتاح أصغر وأداء أعلى، خاصة في الأجهزة المحمولة.

🟨 الخاتمة

التشفير بالمفتاح العام ليس مجرد تقنية، بل هو أساس الثقة الرقمية في عالم الإنترنت الحديث. من تأمين الاتصالات إلى حماية الهوية، تُعد هذه التقنية حجر الزاوية في كل ما يتعلق بالأمان السيبراني. ومع تطور التهديدات، يبقى فهمها وتطبيقها بشكل صحيح أمرًا لا غنى عنه لأي مطور أو مهتم بأمن المعلومات.

أضف تعليقاً

يجب أنت تكون مسجل الدخول لتضيف تعليقاً.